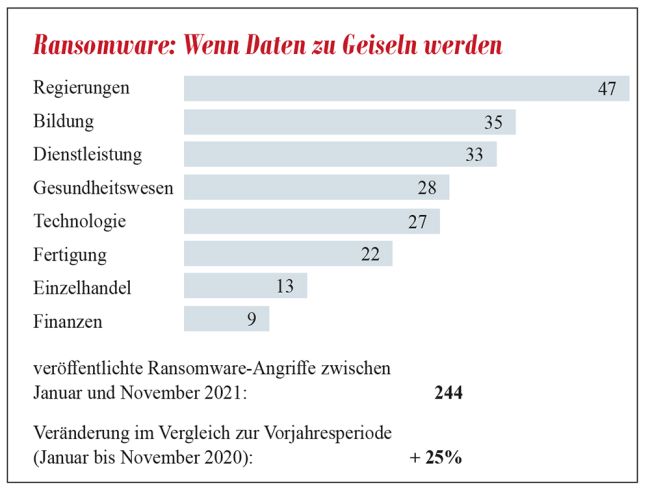

Die Zahlen des National Cyber Security Center NCSC sprechen eine deutliche Sprache: Die Fälle von versuchtem oder erfolgreichem Cyberbetrug steigen kontinuierlich an. Immer öfter hört man auch von Fällen von Ransomware: Erpressungstrojaner verschlüsseln Computer und damit verbundene Netzwerke und machen sie – und im schlimmsten Fall sogar Backups – unbrauchbar. Durch das Arbeiten in der Cloud oder Remote wird die Angriffsoberfläche immer grösser, im Gegensatz dazu ist das Fenster, um den Schaden möglichst gering zu halten, zunehmend kleiner.

Schaden für Unternehmen kann riesig sein

Arbeits- und Produktionsausfall, Kosten für Schadensbehebung oder Lösegeld und unter Umständen Regressforderungen, wenn Kunden beziehungsweise User nicht ausreichend geschützt worden sind, können in die Millionen gehen. Um das zu vermeiden, empfiehlt sich der Einsatz eines Security Operation Center (SOC) – ein zentrales Organisationsteam, das rund um die Uhr Sicherheitsvorfälle überwacht, untersucht und entsprechend auf diese reagiert.

Skyguide für Netzwerk

Das SOC ist die Drehscheibe, wo Security Incidents gesammelt, analysiert und untersucht werden. Es arbeitet eng mit dem Cybersicherheits-Personal der auftraggebenden Unternehmen zusammen, um Cyberangriffe abzuwehren. Es fungiert als eine Art Skyguide für das Netzwerk und stellt sicher, dass niemand unbemerkt in die Datenräume eindringt – oder, wenn doch, möglichst schnell isoliert respektive unschädlich gemacht wird.

Auch für kleinere Unternehmen lohnenswert

Untersuchungen des Ponemon Instituts von 2020 zeigen, dass Mitarbeitende von internen Security Operation Center mit der Zeit teilweise betriebsblind werden. Besser ist es daher, mit einem externen, spezialisierten SOC-Anbieter zusammenzuarbeiten. Erfahrungsgemäss sind partnerschaftliche Modelle am erfolgreichsten, bei denen Kunden des SOC gemeinsam mit dem Anbieter sicherheitsrelevante Themen anpacken und in regem Austausch arbeiten. Dabei gilt es, mit allfälligen Anbietern drei Schlüsselfragen zu klären.

- Wie erhalte ich einen kontinuierlichen Überblick über die wichtigsten Bedrohungen?

- Wie erhalte ich Zugang zu dem Fachwissen, das ich brauche, um komplexe Probleme schnell zu lösen?

- Wie kann ich meine Verteidigung zukunftssicher machen?

Die Sicherheitsabläufe sollten sowohl für die ausgelagerten als auch für die internen Teams transparent sein, das heisst ein Dienstleister sollte bei der Arbeit unterstützen und ergänzen, ohne dass das Unternehmen dabei sein Wissen oder seine Kontrolle aufgeben muss. Ein hybrides Modell ermöglicht es, die Ressourcen des Managed Security Services Provider mit denen des Unternehmens zu kombinieren – sowohl in Bezug auf die tägliche operative Unterstützung als auch auf die Governance.

Die Zusammenarbeit mit einem oder mehreren SOC bietet auch für IT-Reseller grosse Chancen: Ein gutes SOC kann nicht nur Schaden beim Kunden abwenden oder minimieren, es dient gleichzeitig als Motor des Sicherheitsprogramms, sorgt für kontinuierlichen Schutz, senkt Kosten im laufenden Betrieb, erhöht die Sicherheitsexpertise, fördert die Kommunikation und Zusammenarbeit und trägt zur Einhaltung der Compliance-Richtlinien bei. Auch wenn es keine 100-prozentige Sicherheit gibt – der nächste Angriff kommt bestimmt.

SOC-Anbieter beim Swico

Unter den Swico-Mitgliedern finden sich diverse SOC-Anbieter, auch solche, die mit Swissness punkten. Stellvertretend für sie lassen wir hier Thomas Meier, CEO von Infoguard, zu Wort kommen: «Cyberangriffe sind längst nicht mehr nur ein potenzielles Risiko, sondern Realität. Deshalb ist ein Security Operation Center von strategischer Bedeutung – nicht nur aus Gründen der IT- und Cybersicherheit, sondern auch, um sich als vertrauenswürdiges Unternehmen zu legitimieren.»

Weiterführende Informationen:

NCSC.admin.ch – Ransomware – was nun?

Splunk – 10 Essential Capabilities of a Modern SOC